¿Olvidaste tu cuenta en CONACYT? Aprende cómo recuperar tu usuario en solo minutos

La Conacyt es una de las instituciones más importantes en México para promover y apoyar la investigación científica. Como parte de sus funciones, ofrece diversos programas de becas y apoyos para estudiantes y investigadores que buscan ampliar sus conocimientos y desarrollar proyectos de investigación de alta calidad. Sin embargo, a veces se pueden presentar situaciones en las que un usuario del Conacyt pierde acceso a su cuenta, ya sea por haber olvidado su contraseña o por problemas técnicos. En este artículo, exploraremos los pasos necesarios para recuperar un usuario Conacyt y volver a tener acceso a todas las herramientas y beneficios otorgados por esta institución.

¿Cómo puedo saber cuál es mi nombre de usuario en Conacyt?

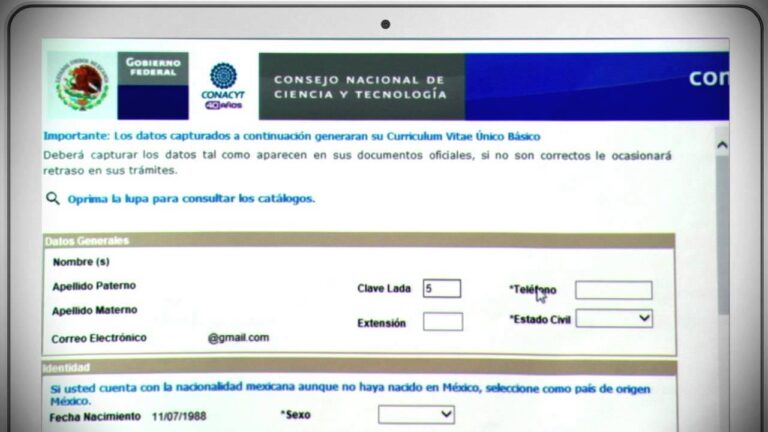

Si eres nuevo en CONACYT y necesitas saber cómo obtener tu nombre de usuario, sigue estos sencillos pasos: desde la página principal, dirígete al Menú Superior Derecho y selecciona Servicios en Línea. Después, haz clic en Registro de nuevos usuarios e ingresa tus datos personales. Una vez que te hayas registrado, podrás ver tu nombre de usuario en el apartado correspondiente. Si tienes algún problema para obtenerlo, puedes contactar al centro de atención al usuario para obtener ayuda adicional.

Para utilizar los servicios en línea de CONACYT, es necesario contar con un nombre de usuario. Si eres nuevo en la página, puedes registrarte y obtener tu nombre de usuario a través del apartado correspondiente. En caso de tener dudas o complicaciones durante el proceso, puedes solicitar ayuda al centro de atención al usuario.

¿Qué sucede si dejo de pertenecer a Conacyt?

Si un becario deja de cumplir con los requisitos establecidos por Conacyt, puede perder su derecho a cualquier tipo de apoyo otorgado por la institución. Esto significa que no podrá aspirar a futuras becas hasta que subsane la situación que generó su cancelación. Las sanciones son rigurosas y buscan garantizar que los becarios cumplan con sus compromisos y responsabilidades. Es importante tener en cuenta que la cancelación de una beca puede tener implicaciones negativas a largo plazo.

La cancelación de una beca por incumplimiento de requisitos puede tener graves consecuencias a largo plazo para el becario, que perderá toda posibilidad de recibir futuros apoyos y será sujeto a sanciones rigurosas. Es fundamental que los becarios cumplan con sus compromisos para no afectar su futuro académico y profesional.

¿Cuánto tiempo Conacyt te otorga para obtener el título universitario?

El CONACyT establece un tiempo límite para que los becarios alcancen el grado académico correspondiente. Para aquellos que han obtenido créditos, el plazo máximo es de un semestre, mientras que para los demás posgrados es de un año. Es vital que los egresados estén al tanto de estas fechas límites, ya que podrían afectar su continuidad en el programa de becas del organismo. Por ello, se recomienda trabajar de manera eficaz para obtener el grado académico en el tiempo establecido.

Es esencial que los becarios estén conscientes de los límites de tiempo impuestos por CONACyT para lograr su grado académico. La falta de cumplimiento podría comprometer su continuidad en el programa de becas. Por ende, se recomienda trabajar de forma efectiva para lograr el grado en el plazo establecido.

Recuperando cuentas Conacyt: cómo solucionar problemas de acceso a la plataforma

El Consejo Nacional de Ciencia y Tecnología (Conacyt) es una entidad gubernamental mexicana que brinda apoyo y financiamiento a proyectos de investigación científica y tecnológica. La plataforma del Conacyt es una herramienta vital para los investigadores y becarios que requieren acceso a información relevante, convocatorias, registros de proyectos, entre otros recursos. Sin embargo, es común que los usuarios enfrenten problemas de acceso a sus cuentas en la plataforma. En este artículo especializado, vamos a explicar cómo solucionar estos problemas para recuperar tu cuenta Conacyt.

Para los investigadores y becarios que requieren acceso a información relevante y registros de proyectos en la plataforma del Conacyt, es común enfrentar problemas de acceso a sus cuentas. En este artículo especializado, explicaremos cómo solucionar estos problemas y recuperar tu cuenta Conacyt.

Pasos sencillos para recuperar tu cuenta de usuario Conacyt en pocos minutos

Si eres investigador, estudiante o miembro de alguna de las instituciones afiliadas al Consejo Nacional de Ciencia y Tecnología (Conacyt) y has perdido el acceso a tu cuenta de usuario, no te preocupes, puedes recuperarla en pocos minutos. Sigue estos sencillos pasos: ingresa a la página de registro de Conacyt e introduce los datos que se te soliciten. Luego, haz clic en la opción olvidé mi contraseña y proporciona el correo electrónico asociado a tu cuenta. Te llegará un correo con un enlace para restablecer tu contraseña y podrás acceder de nuevo a tus recursos y servicios. ¡Es muy fácil y rápido!

Si necesitas recuperar el acceso a tu cuenta de usuario en Conacyt, es posible hacerlo en minutos. Ingresa los datos requeridos en la página de registro y selecciona olvidé mi contraseña. Proporciona tu correo electrónico y espera el enlace para restablecer tu contraseña. De esta forma, podrás acceder nuevamente a tus recursos y servicios.

Solución a problemas de inicio de sesión en Conacyt: una guía práctica para la recuperación de tu cuenta

Si estás teniendo problemas para iniciar sesión en tu cuenta de Conacyt, no te preocupes, hay solución. La plataforma ofrece varias opciones para recuperar tu cuenta, desde restablecer tu contraseña hasta contactar al centro de ayuda para obtener asistencia personalizada. En esta guía práctica te explicamos paso a paso cómo recuperar tu cuenta de Conacyt y volver a acceder a los recursos y servicios que ofrece esta institución. No dejes que los problemas de inicio de sesión te detengan, sigue estos consejos y recupera tu cuenta de manera fácil y rápida.

En caso de dificultades para iniciar sesión en tu cuenta de Conacyt, hay diversas alternativas para recuperarla. Desde el reseteo de contraseña hasta la comunicación con el centro de soporte para recibir ayuda individualizada, la plataforma ofrece una amplia variedad de opciones para recuperar el acceso a sus recursos y servicios. Este tutorial detalla paso a paso cómo recuperar tu cuenta de manera efectiva. No permitas que los problemas de inicio de sesión te detengan, sigue los consejos y vuelve a conectarte en poco tiempo.

El proceso de recuperación de usuario del CONACYT puede ser una tarea engorrosa si no se cuenta con la información adecuada. Sin embargo, al seguir los pasos indicados en este artículo, se puede lograr una recuperación exitosa en poco tiempo. Además, es importante recordar la importancia de contar con un usuario activo en el CONACYT, ya que esto permitirá el acceso a diversas herramientas y beneficios como becas, financiamientos y convocatorias. Con esto en mente, es recomendable tomar medidas preventivas para evitar la pérdida de este dato y, en caso de que esto ocurra, tener presente la información compartida en este artículo para recuperarlo de manera efectiva.